通信に双方向 TLS(SSL)認証を使用するように LoadRunner Professional 環境を構成できます。このモードでは,サーバは自身の証明書を送信し,検証のためにクライアント証明書を送信するようクライアントに要求します。

双方向 TLS 認証の設定

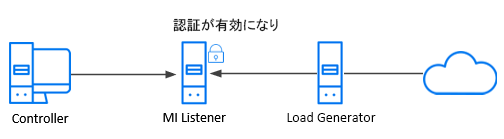

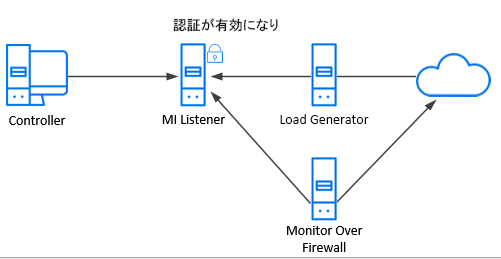

次の画像は,双方向 TLS 認証を使用する場合に考えられる構成をいくつか示しています。

-

Controller—Load Generator 通信:この環境では,Load Generator マシンがサーバで,Controller がクライアントです。Load Generator で認証を有効にすると,マシン間でセキュアな通信が強制されます。

-

Controller—Load Generator—MI Listener 通信:このファイアウォール越しの環境では,MI Listener マシンがサーバで,Controller と Load Generator がクライアントです。MI Listener マシンで認証を有効にすると,それが Controller および Load Generator とのセキュアな通信を強制します。

-

Controller—MI Listener—Load Generator—Monitor Over Firewall 通信:このファイアウォール越しの環境では,MI Listener マシンがサーバです。Monitor over Firewall,Controller,Load Generator はクライアントです。MI Listener マシンで認証を有効にすると,それが他のマシンとのセキュアな通信を強制します。

双方向 TLS(SSL)認証

次の手順では,LoadRunner Professional 環境で双方向 TLS(SSL)認証を使用してセキュアな通信を設定するために必要な手順について説明します。

双方向 TLS 認証を設定するには,次の手順を実行します。

-

CA 証明書および TLS 証明書をセットアップします。

- 認証局(CA)証明書を作成するか,有効な既存の CA 証明書および必須の中間 CA 証明書を所有していることを確認します。

-

TLS 証明書を作成または選択します。

-

システム内の関連するすべての LoadRunner Professional マシン上に,CA 証明書,中間 CA 証明書(必要な場合),および TLS 証明書をインストールします。

詳細については,「証明書マネージャ」を参照してください。

-

クライアント/サーバ通信用のサーバがシステム内のどのマシンかを特定します。

-

サーバとして動作するマシン上でクライアント認証をアクティブ化します。

次のいずれかの処理を行います。

- ネットワークおよびセキュリティ・マネージャ・コマンドライン・ツールを使用して,サーバとして動作するホスト・マシンの認証をアクティブにします。-check_client_cert を 1 に設定します。

-

ファイアウォール越しに作業している場合は,[エージェント設定]>[設定]ダイアログ・ボックスで,[セキュア接続を使用 (SSL)]を選択し,関連する詳細を入力します。

-

Controller で認証設定を構成します。

Controller で,シナリオの実行に使用する CA 証明書および TLS 証明書を選択します。詳細については,「証明書マネージャ」を参照してください。

-

クライアント・マシン上でサーバ認証をアクティブにします(任意)。

クライアント・マシンにサーバ証明書を検証させる場合は,クライアント・マシンごとにこのオプションを設定します。

次のいずれかの処理を行います。

- 単一の場所からネットワークおよびセキュリティ・マネージャのコマンド・ラインを使用して,関連するすべてのホスト・マシンでサーバ認証を有効にします。これは,最高レベルのセキュリティが得られるように,-check_server_cert を High に設定して行います。詳細については,-check_server_cert を参照してください。

- システム内の各クライアント・マシンで,「[エージェント設定]>[設定]ダイアログ・ボックス」の[セキュア接続を使用 (SSL)]オプションを有効にして,[サーバ証明書を確認]のレベルを設定します。

注: クラウド上で Load Generator をプロビジョニングする場合,Controller から証明書が取得され,自動的に Load Generator にコピーされるため,通信は標準設定でセキュアです。クラウド上での Load Generator を使った作業の詳細については,「クラウド上の Load Generator」を参照してください。